Políticas de encriptación para la seguridad en VM

En el mundo actual de la tecnología, la seguridad de los datos se ha convertido en una preocupación crítica para las organizaciones. La capacidad de proteger la información confidencial es fundamental para garantizar la integridad de los negocios y la confianza de los clientes. Una de las medidas clave para lograr esto es la implementación de políticas de encriptación en las máquinas virtuales (VM), que son entornos de software que emulan computadoras físicas. En este artículo, exploraremos las políticas de encriptación más efectivas para garantizar la seguridad en las VM, y cómo pueden ser implementadas de manera exitosa.

¿Qué es la encriptación y por qué es importante en las VM?

Antes de adentrarnos en las políticas de encriptación para las VM, es importante comprender qué es exactamente la encriptación y por qué es crucial en estos entornos virtuales.

La encriptación es el proceso de convertir información legible en un formato ininteligible que solo puede ser descifrado por una clave o contraseña. Esto ayuda a proteger los datos sensibles de posibles accesos no autorizados o amenazas externas. En las VM, la encriptación es particularmente importante debido a que estos entornos virtuales están sujetos a los mismos riesgos de seguridad que las computadoras físicas, como ataques de malware, robo de datos y acceso no autorizado.

Política de encriptación basada en algoritmos robustos

Una política de encriptación efectiva para la seguridad en las VM debe ser basada en algoritmos robustos y seguros. Los algoritmos de encriptación aseguran que los datos se codifiquen de tal manera que solo puedan ser descifrados por quienes posean la clave o contraseña adecuada.

Existen diferentes algoritmos de encriptación que pueden ser utilizados en las VM. Entre los más comunes se encuentran el AES (Advanced Encryption Standard), el RSA (Rivest-Shamir-Adleman) y el DES (Data Encryption Standard). Estos algoritmos brindan un alto nivel de seguridad y han sido probados y utilizados ampliamente en la industria.

Leer También: Los mejores tips de seguridad para tus máquinas virtuales

Los mejores tips de seguridad para tus máquinas virtualesEs importante que las organizaciones elijan algoritmos de encriptación que sean conocidos por su eficacia y que hayan sido aprobados por los estándares de seguridad reconocidos internacionalmente. Además, las claves o contraseñas utilizadas para la encriptación deben ser lo suficientemente largas y complejas para evitar cualquier intento de descifrado no autorizado.

Política de encriptación de datos en reposo y en movimiento

Para garantizar una protección integral de los datos en las VM, es importante implementar una política de encriptación tanto para los datos en reposo como para los datos en movimiento.

Los datos en reposo se refieren a la información almacenada en los discos de las VM. Estos datos son especialmente vulnerables si un atacante logra obtener acceso físico a la máquina virtual. Para proteger los datos en reposo, se debe implementar una encriptación a nivel de disco. Esto significa que los datos se codificarán antes de ser almacenados en el disco y solo se descodificarán cuando sean accedidos por usuarios autorizados.

Por otro lado, los datos en movimiento se refieren a la información que se transfiere entre las VM y otros sistemas, como redes o servicios en la nube. Estos datos también son vulnerables durante la transferencia, ya que pueden ser interceptados o manipulados por atacantes. Para proteger los datos en movimiento, se debe implementar una encriptación de red. Esto asegura que los datos sean codificados antes de ser enviados a través de la red y solo puedan ser descifrados por el destinatario autorizado.

Política de encriptación basada en roles y permisos

Otra política de encriptación importante para garantizar la seguridad en las VM es aquella basada en roles y permisos. Esto implica limitar el acceso a los datos encriptados solo a usuarios autorizados y asignar roles específicos que les permitan acceder a la información relevante para sus funciones.

Leer También: Contención de amenazas en entornos de máquinas virtuales

Contención de amenazas en entornos de máquinas virtualesAl implementar una política de encriptación basada en roles y permisos, se puede evitar que usuarios no autorizados accedan a datos sensibles e incluso se puede rastrear quién ha accedido a los datos en caso de actividades sospechosas. Esto proporciona una capa adicional de seguridad y control sobre los datos en las VM.

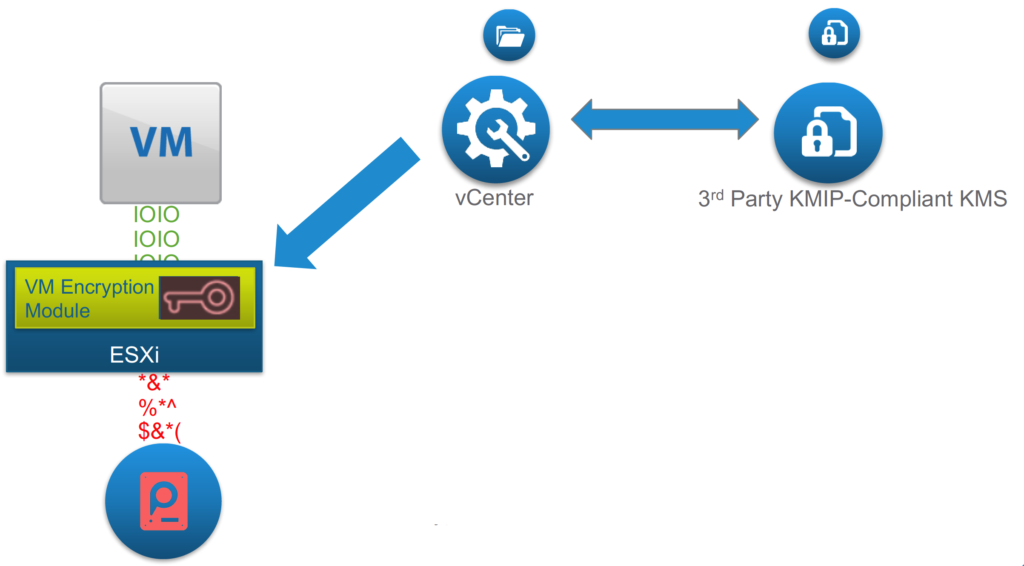

Política de encriptación y gestión de claves

La gestión de claves es un aspecto crítico de cualquier política de encriptación para las VM. Las claves son esenciales para descifrar los datos encriptados, por lo que es fundamental asegurarse de que se gestionen de manera segura.

Una política de encriptación efectiva debe incluir una gestión adecuada de las claves, que implica generar claves fuertes, rotarlas periódicamente y almacenarlas de manera segura. Además, es importante contar con un sistema de respaldo de claves que permita recuperarlas en caso de pérdida o corrupción.

También es recomendable separar las tareas de administración de claves de las tareas operativas para evitar cualquier conflicto de intereses. Esto significa que las personas responsables de administrar las claves no deben tener acceso directo a los datos encriptados, evitando de esta manera cualquier intento de abuso o robo de información.

Conclusión

Las políticas de encriptación para la seguridad en las VM son fundamentales para proteger los datos confidenciales de las organizaciones. Implementar una política de encriptación basada en algoritmos robustos, tanto para los datos en reposo como en movimiento, es esencial. Además, una política basada en roles y permisos, junto con una gestión adecuada de claves, puede garantizar un nivel más alto de seguridad y control sobre los datos en las VM.

Leer También: Protección de la integridad de tus VM ante ciberataques

Protección de la integridad de tus VM ante ciberataquesEs importante que las organizaciones seleccionen las políticas de encriptación que mejor se adapten a sus necesidades y que cumplan con los estándares de seguridad reconocidos internacionalmente. Al hacerlo, pueden mantener la integridad de los negocios y la confianza de los clientes, protegiendo así la información confidencial de posibles amenazas.

Deja una respuesta

Artículos más Leidos: