Consejos para la seguridad en entornos de máquinas virtuales

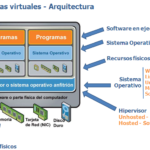

La virtualización ha cambiado radicalmente la forma en que las empresas gestionan sus recursos informáticos. A través de las máquinas virtuales, es posible consolidar servidores, optimizar el uso de recursos y simplificar la administración del entorno tecnológico. Sin embargo, también ha abierto nuevas vías para los ataques cibernéticos, lo que hace que la seguridad en entornos de máquinas virtuales sea una preocupación constante para las organizaciones.

En este artículo, exploraremos algunas de las mejores prácticas y consejos para garantizar la seguridad en entornos de máquinas virtuales. Desde la protección de las máquinas virtuales hasta la seguridad del hipervisor, abordaremos diferentes aspectos de la seguridad y proporcionaremos recomendaciones para reducir los riesgos y proteger los recursos críticos de la empresa.

1. Mantener las máquinas virtuales actualizadas

Al igual que cualquier otro software, las máquinas virtuales y los sistemas operativos que ejecutan deben mantenerse actualizados con los últimos parches de seguridad. Las actualizaciones de software suelen incluir correcciones a vulnerabilidades conocidas y agregar nuevas medidas de protección contra amenazas emergentes.

Es importante establecer un proceso de actualización regular y automático para asegurarse de que todas las máquinas virtuales y sus componentes se mantengan al día. Además, se debe prestar especial atención a las actualizaciones críticas y asegurarse de que se implementen lo más rápido posible para minimizar el riesgo de ataques cibernéticos.

2. Establecer políticas de acceso y autenticación sólidas

El acceso no autorizado a máquinas virtuales puede ser catastrófico para la seguridad de una organización. Es fundamental establecer políticas de acceso y autenticación sólidas para proteger los recursos críticos y reducir el riesgo de infiltración.

Leer También: Casos de uso reales de implementación de máquinas virtuales

Casos de uso reales de implementación de máquinas virtualesUna buena práctica es implementar autenticación de doble factor o multifactor para el acceso a las máquinas virtuales. Esto proporciona una capa adicional de seguridad al requerir una combinación de credenciales, como contraseña y verificación a través de SMS o una aplicación móvil. Además, se deben establecer contraseñas fuertes y cambiarlas periódicamente para evitar el acceso no autorizado.

Además del acceso, también es importante establecer políticas de gestión de accesos privilegiados (PAM) para limitar el número de personas con privilegios de administrador en las máquinas virtuales. Al restringir el acceso administrativo solo a usuarios autorizados, se minimiza el riesgo de manipulación y se reduce la superficie de ataque potencial.

3. Configurar firewalls y segmentación de redes

La configuración adecuada de los firewalls y la segmentación de las redes es esencial para proteger las máquinas virtuales y prevenir ataques desde la red. Los firewalls actúan como una barrera entre las máquinas virtuales y la red pública y privada, filtrando el tráfico y bloqueando las conexiones no autorizadas.

Es recomendable configurar firewalls tanto a nivel del hipervisor como dentro de las máquinas virtuales individuales. Esto proporciona una capa adicional de seguridad y ayuda a prevenir la propagación de ataques de una máquina virtual a otra.

Además de los firewalls, la segmentación de redes también es fundamental para garantizar la seguridad en entornos de máquinas virtuales. Dividir la red en segmentos lógicos separados ayuda a limitar el alcance de posibles ataques y facilita el seguimiento de la actividad de red. Cada segmento puede tener políticas de seguridad específicas y restricciones de acceso, lo que mejora la protección general del entorno virtual.

Leer También: Pasos para crear y configurar una máquina virtual

Pasos para crear y configurar una máquina virtual4. Implementar soluciones de detección y prevención de intrusiones

Las soluciones de detección y prevención de intrusiones (IDS/IPS) son herramientas clave para identificar y bloquear actividades maliciosas en entornos de máquinas virtuales. Estas soluciones analizan el tráfico de red en busca de patrones sospechosos o conocidos y bloquean el acceso a las máquinas virtuales cuando se detecta un comportamiento anómalo.

Es importante implementar un sistema de IDS/IPS que sea compatible con entornos de máquinas virtuales y que pueda monitorear y proteger tanto el tráfico interno como el tráfico que ingresa o sale del entorno virtual.

5. Realizar copias de seguridad y pruebas de recuperación

La realización de copias de seguridad periódicas y pruebas de recuperación es vital para garantizar la disponibilidad de los datos y la capacidad de recuperación en caso de un incidente de seguridad o una falla del sistema.

Se deben establecer políticas de copias de seguridad regulares para todas las máquinas virtuales y sus datos asociados. Las copias de seguridad deben almacenarse en un lugar seguro y alejado de la infraestructura de máquinas virtuales para evitar la pérdida de datos en caso de un desastre o una violación de seguridad.

Además, se deben realizar pruebas periódicas de recuperación para verificar la integridad de las copias de seguridad y la capacidad de restaurar las máquinas virtuales en caso de un problema. Estas pruebas aseguran que los procedimientos de recuperación estén funcionando correctamente y permiten corregir cualquier problema antes de que ocurra un incidente real.

Leer También: Cómo garantizar el rendimiento máximo en máquinas virtuales

Cómo garantizar el rendimiento máximo en máquinas virtualesConclusión

La seguridad en entornos de máquinas virtuales es una prioridad para las organizaciones que utilizan esta tecnología. Al seguir los consejos y mejores prácticas mencionados en este artículo, las organizaciones pueden fortalecer la seguridad de sus entornos de máquinas virtuales, protegiendo así sus recursos críticos y reduciendo el riesgo de ataques cibernéticos. Además, es esencial estar al tanto de las últimas tendencias y amenazas en seguridad cibernética para mantenerse actualizado y adaptar las medidas de seguridad según sea necesario. La virtualización es una herramienta poderosa, pero solo será eficiente y segura si se implementan adecuadas medidas de seguridad en todos los niveles de la infraestructura virtual.

Deja una respuesta

Artículos más Leidos: